OneDrive-lek: Webapps krijgen toegang tot al je bestanden

Waarom een simpele upload naar OneDrive meer blootlegt dan je denkt: Bij veel organisaties is Microsoft OneDrive hét platform voor het delen van bestanden met externe apps en diensten. Denk aan tools zoals Slack, Trello of zelfs ChatGPT, die een bestand van je OneDrive kunnen ophalen via de bekende File Picker. Wat veel gebruikers en IT-teams echter niet beseffen: deze apps krijgen vaak veel meer toegang dan nodig is — soms zelfs tot ál je bestanden. Bij CBABenelux volgen we cloudbeveiliging op de voet, en dit is een klassiek voorbeeld van het principe van 'least privilege' dat niet wordt nageleefd. In dit artikel duiken we in wat er misgaat, waarom het risico reëel is, en wat je er als organisatie aan kunt doen.

Wat is er aan de hand?

Volgens onderzoek van Oasis Security vraagt OneDrive’s File Picker standaard om een OAuth-toestemmingsscope die toegang geeft tot alle bestanden in je OneDrive, niet enkel het bestand dat je selecteert. Die brede toegang blijft bovendien vaak behouden — ook ná het uploadmoment.

Onderzoeker Elad Luz licht toe:

“Elke webapp die gebruik maakt van de OneDrive File Picker kan toegang krijgen tot je volledige OneDrive. Die toegang kan bovendien blijven bestaan, zelfs nadat de upload is voltooid.”

Hoewel dit geen “bug” is in de klassieke zin, is het wel een fundamentele misconfiguratie die de deur openzet voor misbruik, zeker als tokens worden opgeslagen zonder encryptie.

Wat maakt dit risicovol?

-

Gebrek aan fijnmazige scopes

In tegenstelling tot Google Drive of Dropbox, biedt OneDrive geen optie om apps enkel toegang te geven tot geselecteerde bestanden. -

Onduidelijke toestemmingsschermen

Gebruikers klikken vaak gedachteloos op "Toestaan", zonder te beseffen dat ze ál hun bestanden beschikbaar maken voor een derde partij. -

Lange levensduur van tokens

OAuth-tokens worden vaak langdurig bewaard in lokale opslag of databases. Bij diefstal of misbruik levert dat volledige toegang op tot een hele OneDrive-omgeving. -

Vergeten data, onverwachte gevolgen

Veel gebruikers weten niet precies wat er in hun OneDrive zit — van scans van paspoorten tot medische documenten.

Welke apps zijn mogelijk getroffen?

Volgens Oasis Security gaat het niet om obscure tools:

ChatGPT

Slack

Trello

Zoom

ClickUp

En waarschijnlijk honderden andere apps die integreren met Microsoft 365.

Wat kun je als organisatie doen?

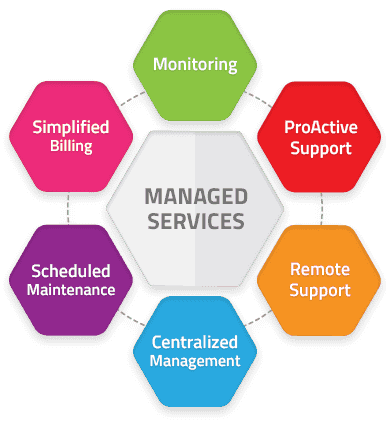

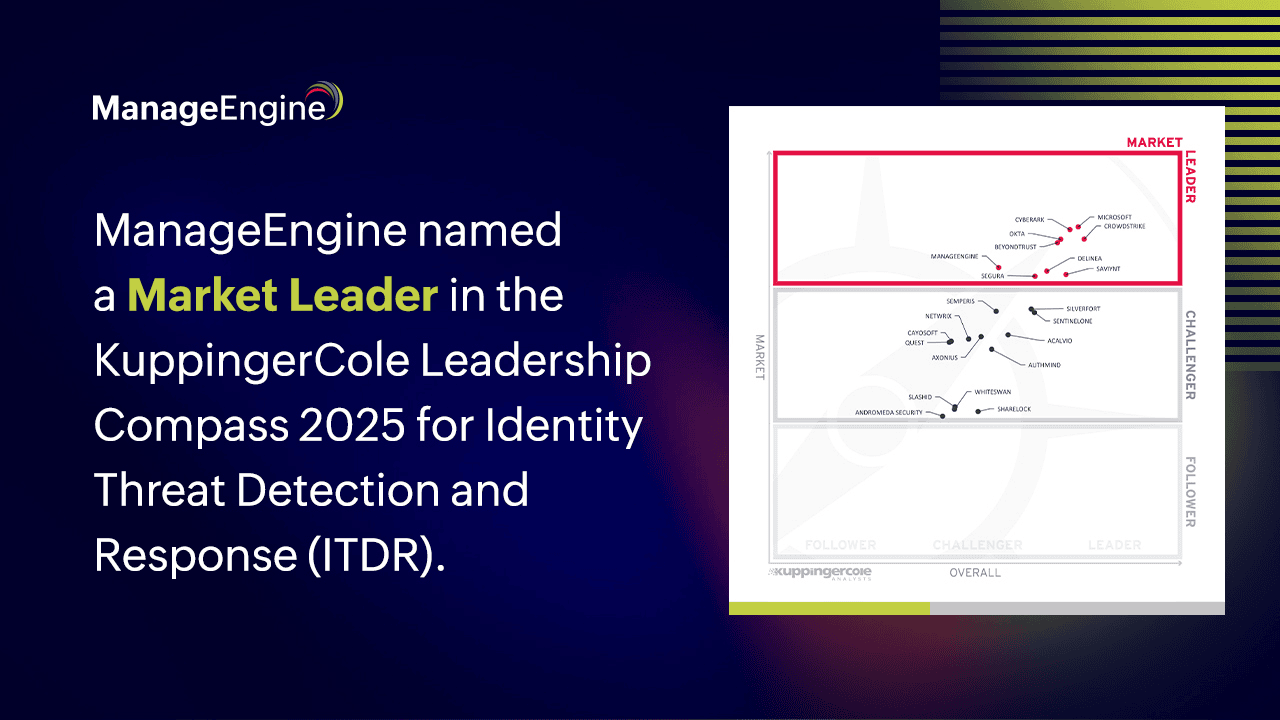

Bij CBABenelux helpen we organisaties dagelijks bij het beperken van cloudrisico’s. Naast organisatorische maatregelen kun je ook tooling inzetten om het probleem technisch aan te pakken. Drie ManageEngine-oplossingen kunnen hier direct bij helpen:

1. AD360 – beheers wie wat mag koppelen

AD360 biedt een centrale omgeving voor identity & access management. Je kunt ermee afdwingen:

-

Welke apps gebruikers mogen autoriseren (admin consent control)

-

Of gevoelige cloudresources (zoals OneDrive) toegankelijk mogen zijn

-

Toegang intrekken op basis van gebruikersrol of risico

Hiermee voorkom je ongecontroleerde OAuth-integraties en beperk je rechten tot het hoogst noodzakelijke.

2. M365 Manager Plus – inzicht in Microsoft 365-permissies

Met M365 Manager Plus krijg je diep inzicht in:

-

Welke third-party apps toegang hebben tot OneDrive

-

Welke scopes per app zijn verleend

-

Activiteitenlogs van apps en gebruikers binnen Microsoft 365

Zo kun je eenvoudig auditrapporten genereren en ongewenste machtigingen opsporen en intrekken.

3. Log360 – detecteer en reageer op misbruik

Log360 biedt een combinatie van SIEM-functionaliteit en auditing:

-

Detecteert verdachte toegangsactiviteiten naar OneDrive (zoals bulkdownloads)

-

Waarschuwt bij ongewone OAuth-aanvragen

-

Integreert met je bestaande incident responseproces

Onmisbaar voor organisaties die proactief willen reageren op toegangsmisbruik of datalekken.

Onze aanbeveling

“Zodra een app om toestemming vraagt, vraagt ze vaak meer dan je denkt,” stelt Jason Soroko van Sectigo. “En als je ‘toestemming’ geeft, geef je soms de sleutels tot je hele digitale kluis.”

Ons advies:

-

Controleer je huidige Microsoft 365-integraties

-

Implementeer tooling om least privilege af te dwingen

-

Train eindgebruikers in het herkennen van riskante toestemmingsverzoeken

Tot Microsoft de OAuth-scope verfijnt en de toestemmingsvragen duidelijker maakt, is waakzaamheid geboden.

Meld je aan voor onze nieuwsbrief

Blijf op de hoogte van onze laatste producten en aanbiedingen door je aan te melden voor onze nieuwsbrief

Meld je aan voor onze nieuwsbrief

Blijf op de hoogte van onze laatste producten en aanbiedingen door je aan te melden voor onze nieuwsbrief