Zo communiceer je effectief tijdens IT-incidenten met structuur

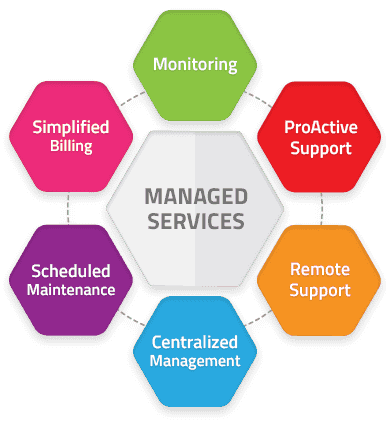

Er is een groot verschil tussen wat jij ziet tijdens een IT-incident en wat je klanten ervaren. Voor jou begint het misschien met een melding vanuit een monitoringtool en eindigt het met een e-mail over de oplossing. Maar voor je klanten kan het beginnen met paniek en eindigen in verlies van vertrouwen. Daarom heb je een solide incidentcommunicatieplan nodig om incidenten soepel af te handelen. Toch is het een valkuil om te denken dat incidentcommunicatie enkel draait om het sturen van een goed geschreven e-mail naar getroffen gebruikers. Het gaat erom dat je incidentresponsmechanisme goed loopt en zowel de medewerkers die het incident behandelen als de gebruikers goed ondersteunt. Bij CBABenelux hebben we deze lessen in de loop der decennia verinnerlijkt en een raamwerk ontwikkeld om effectief te communiceren tijdens een incident.

De juiste categorie kiezen

Een aanpak die voor ons goed werkt is om incidenten te categoriseren en te reageren op basis van het NIS2 Cybersecurity Framework. Vervolgens gebruiken we een communicatiesjabloon dat past bij die specifieke categorie.

Sjablonen maken voor betere communicatie

Een veelvoorkomende reden waarom bedrijven incidentcommunicatie slecht uitvoeren is gebrek aan duidelijkheid.

Een ontwikkelaar weet misschien niet wie hij moet benaderen bij een bepaald type incident.

Een datacenter-operator of netwerkbeheerder twijfelt of hij een groepschat moet gebruiken of een e-mail moet sturen.

Een coördinator mist mogelijk belangrijke details in een e-mail aan eindgebruikers.

Met sjablonen voor elke categorie vermijd je deze onzekerheden.

Het is ook belangrijk om een duidelijk onderscheid te maken tussen interne communicatie (tussen teams) en externe communicatie (naar gebruikers buiten de organisatie).

Een voorbeeld van hoe onze sjablonen eruitzien:

| Categorie | Beschikbaarheidsincidenten | Beveiligingsincidenten | Privacy-incidenten |

| Wat? | Extern: Verwachte downtime, voortgang van werkzaamheden, alternatieve oplossingen voor gebruikers, oorzaak van de storing. Intern: Details van getroffen diensten, oorzaak, preventieve maatregelen. |

Extern: Details over de bug of aanval, oorzaak, ernst en impact, genomen maatregelen, noodzakelijke acties voor gebruikers. Intern: Verantwoordelijke teams, details, impact, directe acties, oorzaak, preventie. |

Extern: Aard van de betrokken data, eventuele overtreding van privacywetten, benodigde info van gebruikers, oorzaak, verontschuldiging indien van toepassing. Intern: Verantwoordelijke teams, ondersteuning Privacyteam, oorzaak, preventie. |

| Hoe? | Extern: E-mail en in-app meldingen Intern: Zoho Connect-groepen en Cliq-kanalen |

Extern: E-mail en relevante fora Intern: Zoho Connect-groepen en Cliq-kanalen |

Extern: E-mail Intern: Cliq-kanalen |

| Wie? | Extern: Beheerders van de organisatie Intern: Teammanagers, relevante teamleden, Securityteam, hoofd IT |

Extern: Beheerders van de organisatie en security officers (indien nodig) Intern: Securityteam, teammanager, betrokken teams |

Extern: Beheerders van de organisatie en functionarissen gegevensbescherming Intern: Privacyteam, Securityteam, betrokken teams, DPO |

| Wanneer? | Extern: Onmiddellijk na vaststelling, bij oplossing, bij vertraging van de oplossing Intern: Bij vaststelling, tijdens herstel, na oplossing, en achteraf |

Extern: Onmiddellijk na vaststelling, bij en na oplossing Intern: Bij vaststelling, tijdens herstel, na oplossing |

Extern: Onmiddellijk na vaststelling, bij bepaling van aard/severity, bij aanvullende acties Intern: Bij vaststelling en na oplossing |

Voorbeeld uit de praktijk

Stel dat onze monitoringtool Site24x7 ons waarschuwt voor downtime in één van onze ManageEngine-producten, bijvoorbeeld AssetExplorer. Deze meldingen worden automatisch doorgestuurd naar ons incident management systeem. Vervolgens wordt een bericht geplaatst op Zoho Connect, ons interne samenwerkingsplatform.

De incidentafhandeling verloopt dan als volgt:

-

Intern communiceren: De verantwoordelijke managers worden getagd (Wie?) in de Zoho Connect-post (Hoe?) met details over de storing. We constateren dat de downtime onder de 30 minuten blijft, dus categoriseren we het als medium impact.

-

Analyse en eerste communicatie: Incidentcoördinatoren analyseren de oorzaak via logbestanden en monitoringtools. Tegelijkertijd (Wanneer?) mailen we gebruikers (Hoe?) over de storing en de verwachte duur (Wat?).

-

Oplossing & interne coördinatie: Voor de oplossing wordt een aparte Cliq-groep aangemaakt (Hoe?) waarin coördinatoren en experts samenwerken (Wie?). Na de oplossing delen we de details (Wat?) met het incidentteam.

-

Gebruikers informeren: Direct na oplossing (Wanneer?) informeren we gebruikers per e-mail (Hoe?).

-

Nazorg: We stellen een Root Cause Analysis (RCA) op en delen dit met gebruikers (Hoe?).

-

Preventie: We implementeren maatregelen en registreren deze in het incident management systeem (Hoe?). Gebruikers ontvangen hierover een laatste update (Hoe?).

Bij incidenten met langere downtime is vaker contact met gebruikers vereist. Bij beveiligingsincidenten, zoals een kwetsbaarheid die misbruikt wordt, is meer interne communicatie nodig via chatgroepen of vergaderingen. Afhankelijk van je organisatie kun je extra categorieën en sjablonen aanmaken.

Implementatie van een sjabloongebaseerd raamwerk

Sjablonen werken alleen goed als ze goed worden uitgevoerd. Daarvoor is structuur en discipline nodig binnen de organisatie. Zo doen wij dat:

-

Centrale opslag van sjablonen

We gebruiken een intern portaal voor governance, risk & compliance (GRC), toegankelijk voor de hele organisatie. Updates worden gedeeld via Zoho Connect. Kies een platform dat goed werkt als centrale opslagplaats. -

Wijs per team een incidentcoördinator aan

Een incidentcoördinator is onmisbaar. Die zorgt niet alleen voor communicatie, maar neemt ook de verantwoordelijkheid voor afstemming binnen het team. -

Bewustwording creëren

We nemen de sjablonen op in onze security- en privacytrainingen zodat elke medewerker ermee vertrouwd raakt. -

Testen en verbeteren

Na elk incident reflecteert ons team op de communicatie en de gebruikte sjablonen. We verbeteren ze voortdurend zodat ze steeds effectiever worden.

Meld je aan voor onze nieuwsbrief

Blijf op de hoogte van onze laatste producten en aanbiedingen door je aan te melden voor onze nieuwsbrief

Meld je aan voor onze nieuwsbrief

Blijf op de hoogte van onze laatste producten en aanbiedingen door je aan te melden voor onze nieuwsbrief