Cyberincidenten 2025: lessen, voorbeelden en hoe je schade voorkomt

Cyberincidenten worden sneller en slimmer. Dit zijn de belangrijkste lessen uit 2025, inclusief praktijkvoorbeelden en hoe je je organisatie beschermt.

Cyberaanvallen worden niet alleen vaker uitgevoerd, maar ook sneller en geavanceerder. Volgens inzichten van Sygnia, specialist in cyber security en incident response, laten recente incidenten bij grote organisaties zien dat veel bedrijven nog steeds onvoldoende voorbereid zijn.

Wat opvalt: de technieken veranderen, maar de zwakke plekken blijven vaak hetzelfde. Hieronder de belangrijkste lessen uit recente cyberincidenten, inclusief concrete voorbeelden.

1. Aanvallers opereren in uren, niet dagen

De snelheid van aanvallen is drastisch toegenomen. Waar organisaties vroeger nog tijd hadden om in te grijpen, is die marge nu vrijwel verdwenen.

Voorbeeld: MGM Resorts (2023, nog steeds relevant in analyses van 2025)

Bij de aanval op MGM Resorts kregen aanvallers via social engineering toegang tot interne systemen. Binnen korte tijd wisten zij kritieke systemen plat te leggen, met als gevolg grootschalige verstoringen in hotels en casino’s.

Les:

Snelle detectie en directe response zijn cruciaal. Zonder real-time inzicht ben je simpelweg te laat.

2. Identity is het belangrijkste aanvalsvector

Aanvallers richten zich steeds vaker op accounts en toegangsrechten in plaats van softwarekwetsbaarheden.

Voorbeeld: Okta breach (2023/2024 impact doorlopend)

Bij Okta werd een supportaccount gecompromitteerd, waarna aanvallers toegang kregen tot klantomgevingen. Dit incident liet zien hoe één account grote gevolgen kan hebben in een identity-driven infrastructuur.

Les:

Identity & Access Management (IAM), MFA en monitoring van verdachte login-activiteiten zijn essentieel.

3. Aanvallen zonder malware (living-off-the-land)

Veel aanvallen gebruiken geen traditionele malware meer, maar bestaande tools binnen de omgeving.

Voorbeeld: Microsoft corporate email breach (2024)

Bij de aanval op Microsoft maakten aanvallers gebruik van legitieme toegang en tools om mailboxen van executives in te zien. Omdat er geen malware werd gebruikt, was detectie complexer.

Les:

Security moet zich richten op gedrag en afwijkingen, niet alleen op bekende dreigingen of signatures.

4. Incident response bepaalt de uiteindelijke schade

Hoe snel en effectief een organisatie reageert, bepaalt direct de impact van een aanval.

Voorbeeld: Change Healthcare ransomware attack (2024)

Deze aanval leidde tot grote verstoringen in de Amerikaanse zorgsector. Door de complexiteit van de omgeving en vertraging in response duurde het herstel weken, met enorme financiële en operationele schade.

Les:

Een getest en duidelijk incident response plan is geen nice-to-have, maar een absolute vereiste.

5. Supply chain en third-party risico’s blijven onderschat

Aanvallen via leveranciers of partners nemen toe en zijn vaak moeilijker te detecteren.

Voorbeeld: MOVEit supply chain attacks (2023–2024, doorwerking in 2025)

Kwetsbaarheden in MOVEit software werden gebruikt om data te stelen bij honderden organisaties wereldwijd. Veel getroffen bedrijven waren zelf niet direct kwetsbaar, maar werden geraakt via een leverancier.

Les:

Third-party risk management en monitoring van externe integraties zijn essentieel.

6. Externe expertise maakt het verschil

Bij geavanceerde aanvallen is interne IT vaak onvoldoende uitgerust om snel en effectief te reageren.

Praktijk:

In meerdere internationale incidenten werd Sygnia ingeschakeld om aanvallen te analyseren, containment uit te voeren en hersteltrajecten te begeleiden. Door hun ervaring met complexe aanvallen kunnen zij sneller patronen herkennen en escalatie voorkomen.

Les:

Samenwerken met een gespecialiseerde cyber security partner verkleint de impact van een incident aanzienlijk.

Wat betekent dit voor jouw organisatie?

De rode draad is duidelijk: organisaties die voorbereid zijn, beperken schade. Organisaties die reactief handelen, lopen achter de feiten aan.

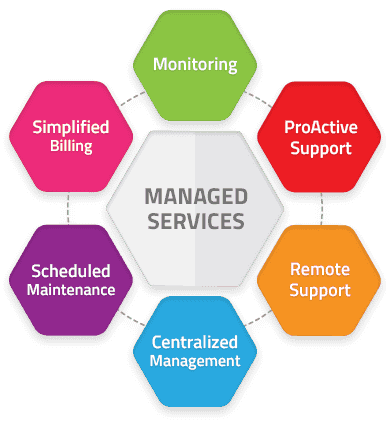

- Implementeer real-time monitoring en detectie

- Versterk identity & access management (IAM)

- Ontwikkel en test een incident response plan

- Beperk risico’s in de supply chain

- Werk samen met specialisten zoals Sygnia

Als partner van Sygnia helpen wij organisaties in de Benelux om hun cyberweerbaarheid te verhogen en sneller te reageren op incidenten.

Klaar voor de volgende stap?

Wil je weten waar jouw risico’s liggen of hoe je je beter kunt voorbereiden op een cyberincident? Neem contact met ons op of plan een security assessment.

Meld je aan voor onze nieuwsbrief

Blijf op de hoogte van onze laatste producten en aanbiedingen door je aan te melden voor onze nieuwsbrief

Meld je aan voor onze nieuwsbrief

Blijf op de hoogte van onze laatste producten en aanbiedingen door je aan te melden voor onze nieuwsbrief